Trezor & MetaMask. Зачем?

Редко пишу какие-то мануалы: вот и сегодня — не совсем инструкция / руководство к действию, скорее — набор тезисов. Но крайне важных.

И да, Ledger Nano и подобные тоже подходят: просто среди “горячих” под рукой был Trezor. В остальном — без разницы: лишь бы понимали, как работает устройство, что оно — открыто в исходниках и т.д.

Общие вводные

Первое и ещё раз: аппаратный кошелёк может быть одним из видов реализации холодного хранения, но и только. Выглядит это так:

И да, настоящее холодное хранение — сложная инфраструктура с десятками составных элементов: начиная с тех же аппаратах кошельков, продолжая оффлайн-транзакциями, разграничением доступа и т.п., заканчивая копиями на железе/бумаге/дереве/камне. А уж о защите периметра — молчу ;).

Но это тема отдельного разговора. Главное — понять суть диаграмм Эйлера выше.

Так зачем Trezor в Метамаске?

Сразу по фактам: во-первых, когда интегрируете Trezror в Метамаск, то сразу же усложняете процедуру входа. И для себя, но, что важнее, для злоумышленника. Что за профит это даёт в итоге?

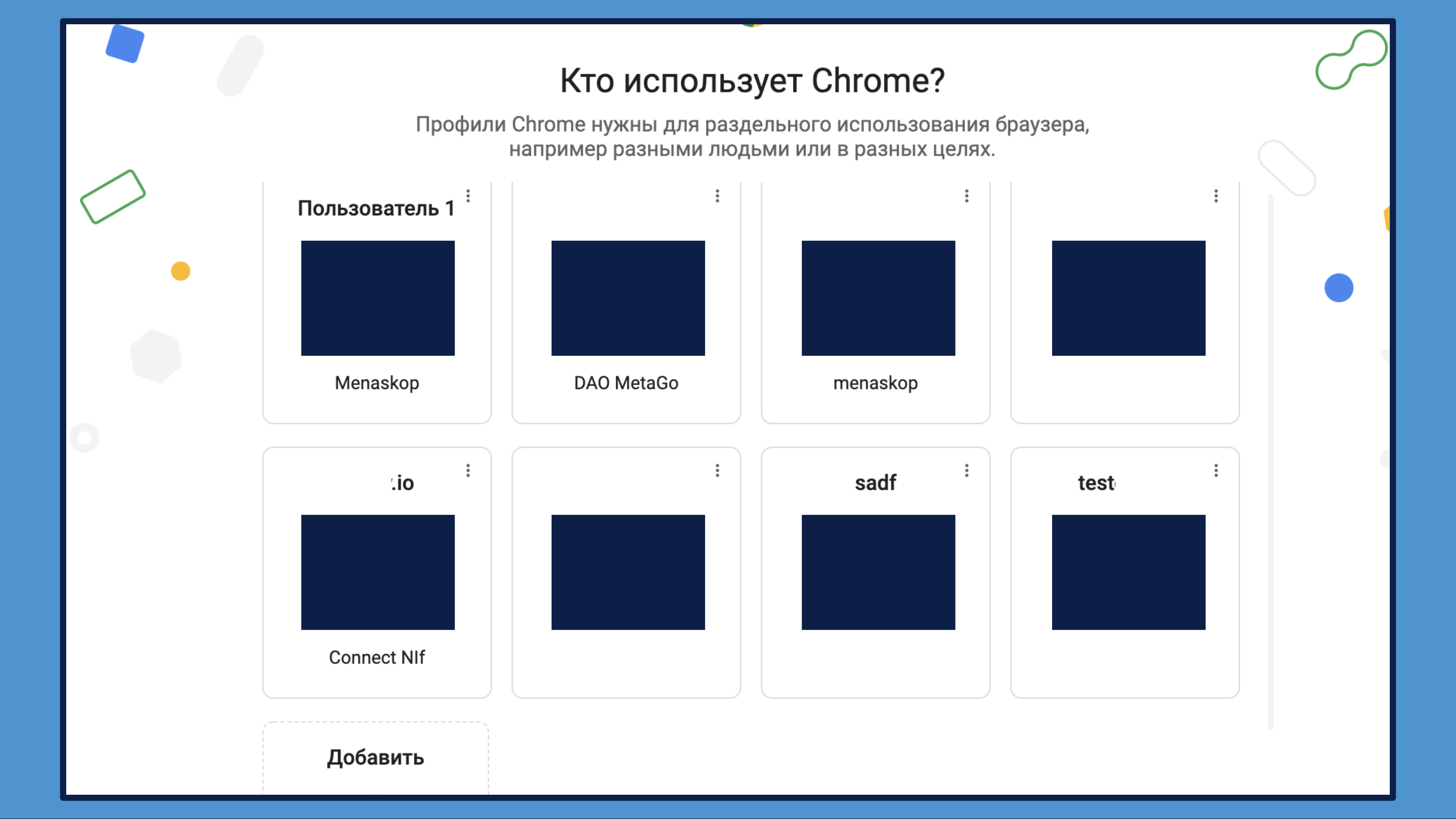

01. Если применяете все примитивы безопасности (см. в статье), то у вас будет “чистый” браузер для крипто-операций, а плюс к нему — отдельный аккаунт на вход, что по-своему может осложнить жизнь фишерам (хотя бы разностью оформления аккаунтов):

То есть получается вот такая лесенка:

Отсюда: каждая верхняя ступень имеет смысл, если есть нижнии, но обратная зависимость не так очевидна.

02 Сам по себе MM использую редко. Обычно к нему прицепом идут:

- EtherAddressLookup;

- Какой-нибудь верификатор ссылок: https://www.virustotal.com/gui/home/url или Dr.Web или что-то на ваш вкус.

03. Каждый из элементов (Trezor & MetaMask) имеют свои преимущества:

- Скажем, можете сделать очень длинный пароль для входа в MetaMask;

- Также вольны сделать автоматическую де-авторизацию по истечении времени (нужно перейти в “Настройки”: далее — “Дополнительное”: после — “Таймер автоблокировки (минуты)”);

- Токены мне привычней смотреть как раз в ММ, а альтернативно:

— https://zapper.fi/ru/dashboard

— https://www.myetherwallet.com/ - При этом Трезор, при верной настройке, даёт много фич к безопасности:

— Подпись проходит не через 2 клика, а 4-5 стадий (сначала появляется транзакция в MM, затем — идёт переход на подпись в Трезоре, далее — подтверждение pin-кодом, который защищает от кейлоггеров хоть как-то, а далее уже можно данные сверить на экране самого устройства);

— Трезор легко отключить от ПК/Mac/etc., а значит пока он вне сети — ваши средства чуть в большей безопасности: даже если злоумышленник подберёт пароль к ММ и т.п.

При этом получаете преимущества каждой из систем + их синергию. Да, также получаете и недостаток двух систем и их синергию: скажем, долгое время подписать транзакции в Polygon с помощью связки “ММ+T” было нельзя: возникала ошибка EIP-15…, как были и проблемы с этой же сетью в OpenSea при заморозке NFT и прочее.

Но игра точно стоит свеч.

К тому же — есть масса приятных плюшек:

- Скажем, если используете gnosis-safe, то с помощью связки MM+T легче регулировать GAS за экзекьют транзакции, нежели просто с Трезора, а уж безопасней, чем просто с ММ — точно;

- В том же сейфе даёте +1 уровень безопасности (сам мультисиг, доступ к нему, подписание через связку);

- Также можете более уверенно, при отключенном Трезоре, юзать разные Web 3.0 сервисы, анализирующие баланс, токены и т.п. и требующие безгазовых подписей порой…

Чтобы стало ещё яснее — вот перечень атак, от которых связка ММ+Т часто помогает:

- Фишинг — банальный, но до сих пор рабочий (что предписывает делать сам МетаМаск в этом случае — по ссылке: как по мне — их мер явно недостаточно): часто отъём средств идёт через обычную связку “фишинг + спам”;

- Брутфорс — aka подбор паролей: очевидно, что для ММ эта атака имеет место быть, а вот для связки ММ+Т — сильно в меньшей степени;

- Синтез двух первых атак — взлом приватных ключей из ММ в хранилищах (ещё одна история);

- Подмена адреса во время платежа: “скажем, переводите деньги другу. Скопировали адрес его кошелька, а троян в буфере обмена этот адрес подменил на свой. Не каждый пользователь сохраняет бдительность и перепроверяет адрес после копирования. Особенно если этот адрес выглядит как набор более-менее случайных символов”;

- И многие другие…

Конечно, это не поможет, если уже попали на фишинговый сайт и, скажем, считает, что отдаёте деньги для IDO, а на деле — пересылаете мошеннику. Но это отдельный и тоже долгий разговор.

Выводы

Можно выходить с публичных wi-fi сетей с WIN-ноутбука под админом с логином и паролем “admin/adimin” и “женить” на одном браузере метамаск, торрент-ссылки и всё это без брандмауэра и антивируса… и потом обвинять каждого и всех разом, какой Web 3.0 плохой.

А можно попробовать разобраться и сделать мир лучше. Выбор? Конечно же — за вами:

До!

P.S. Ссылки для пользы дела

Comments